ダークウェブに氾濫する自社情報をチェックせよ! 脅威ベースのペネトレーション・テスト最新動向(2/3 ページ)

» 2019年08月28日 08時00分 公開

[高野敦史,ガートナー ジャパン]

想定外から“想定の範囲”を増やす

簡単にシステム侵入を許さない環境を作るためにも、標準的なフレームワークに沿って対策を進めていくことになるが、なかでも一般的なセキュリティ対策を考える際には、NISTが公表するサイバーセキュリティフレームワークがよく用いられている。このフレームワークで提唱されているのが「特定(Identify)」「防御(Protect)」「検知(Detect)」「対応(Respond)」「復旧(Recover)」という5つの機能だ。この中でも、ビジネス環境やサプライチェーン含むリスクアセスメントを実施する「特定」は、リスクの有無を把握し、その後の防御につながる施策の基となることから、非常に重要であることは間違いない。

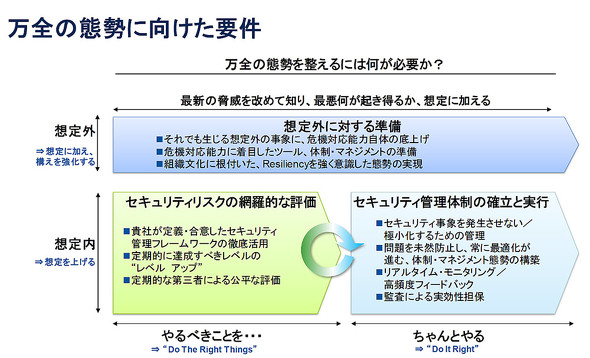

ただし、自分たちでリスクを洗い出して対策を実施する場合、どうしても想定の範囲でしか対策が思い付かないことが多い。自分たちにとって想定外の事態に対する準備のしっかり行っておきたいところだろう。

想定外のことを想定の範囲に広げるには、事前にしっかりと予測した上でどんな攻撃がくる可能性があるかを分析し、練られた脅威シナリオをベースに日々侵入テストを用いて訓練していくことが重要になってくる。つまり、疑似的な攻撃としてのペネトレーションテストを定期的に実施することで、いかに想定外を減らしていけるのかがセキュリティ強化には不可欠となってくる。

増加する脆弱性から見えてくる攻撃者の生態と、対策者の心得

外部からの攻撃は、システム内の脆弱性を狙ってくるものが多いが、実は脆弱性に関するデータから重要なことが見えてくる。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

会員登録(無料)

製品カタログや技術資料、導入事例など、IT導入の課題解決に役立つ資料を簡単に入手できます。

アクセスランキング

- 「ログイン処理、癖が強い……」Microsoft 365プラン別に見る課題まとめ

- 「バリューチェーン」と「バリューストリーム」の違い、分かる?

- コンプラブームなんてウソだった 一番の「人間関係の困りごと」が判明

- 目指すは水中データセンター「水没コンピュータ」とは?

- 自動化ツールと次世代ハイパーコンバージドで、VDIの運用課題を解決!

- 業績悪化からV字回復したパイオニア 変革を支えたCFOの取組とは?

- 2023年もWindows 11は「様子見」、Microsoftの“賭け”が失敗した原因は?

- IT記者が「情報処理安全確保支援士試験」受験してみた 難易度、試験対策は?

- コレだけは覚えておきたい「Excel関数」 よく使う&意外と使うものを集めてみた

- AIで出遅れたApple、企業買収の裏にある思惑とは?:752nd Lap