モバイル活用に「EMM」が不可欠な理由:IT導入完全ガイド(5/5 ページ)

MCM機能

対応するリスク=社内システム内の情報やクラウド共有コンテンツへの不正アクセス

モバイルデバイスで利用する情報共有先は、EMMベンダーが提供するオンラインストレージ、Office365やGoogle Appsなどの各種企業向けオンラインサービス、社内のファイルサーバやグループウェアサーバなどである。これらに保管されたデータは基本的にパスワードで保護されるが、それだけでは不正アクセスを防ぐことはできない。

EMMツールでは「証明書」をデバイスにインストールし、正しい証明書のあるデバイスしか社内システムやクラウドサービスにアクセスできないようにする仕組みが利用できる。EMMツールは複数の証明書ベンダーの証明書に対応しており、中にはEMMベンダー独自のCA(認証局)による証明書発行・運用を行うものもある。

MCM機能は証明書をベースに、通信を暗号化(VPNの作成)し、コンテンツへのアクセス権を管理・制御することができる。これによれば、ネットワークからの情報盗聴が防げて、コンテンツに付与されたアクセス権限と利用デバイスやユーザーに付与された権限とを突き合わせて、ポリシー外のコンテンツ利用を防ぐことができる。

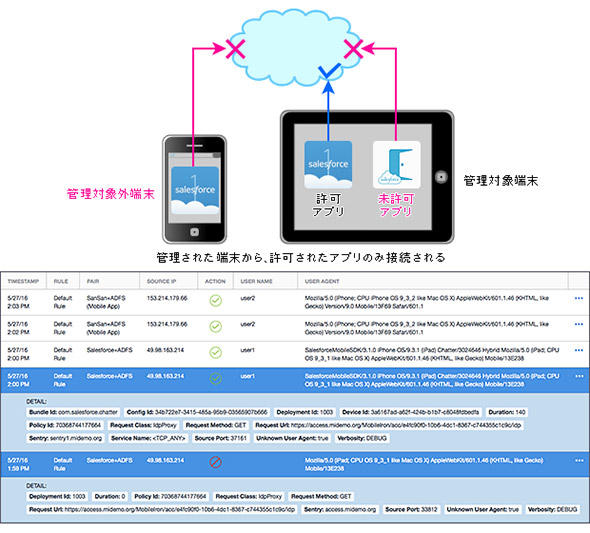

- 未許可のアプリをCloudサービスに接続させない、Cloud環境の情報漏えい対策を実現する。

- Cloudへの接続を可視化できて、監査目的でも利用できる

- 複数のCloudサービスへの接続制限を統一されたプラットフォームで設定

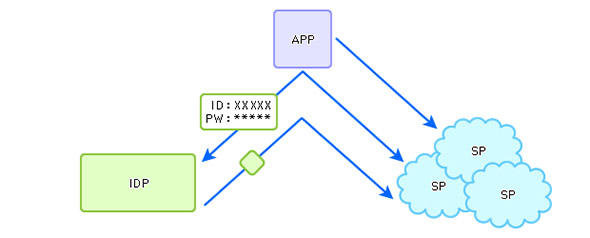

クラウド上のオンラインサービスを利用する場合には、アイデンティティープロバイダー(IDP)を介して認証連携(IDフェデレーション)を行うことで、複数のサービスプロバイダー(SP)へのセキュアな認証が行われる。この際のパスワードは1つでよい。つまりシングルサインオンが可能になる。現在のEMMツールでは、デバイスを認証してVPNを張る方法よりも、アプリ個別に認証してVPNを張る「Per App VPN」などと呼ばれる方式が取れる。エンドユーザーはVPNなどの存在を全く意識せず、自動的にセキュアな接続が行われるのがポイントだ。

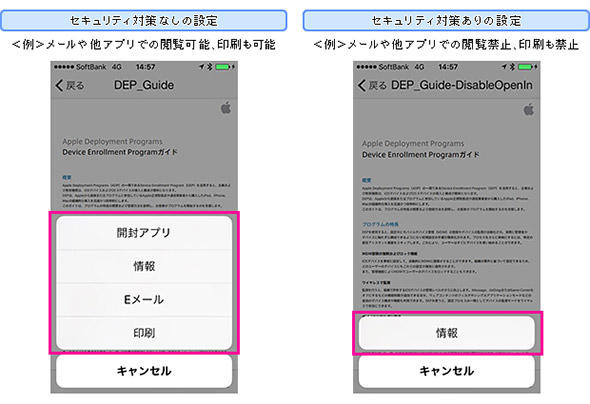

また、MCMはDRM(Digital Rights Management)やDLP(Data Loss Prevention)ツールとの併用が可能だ。EMMツール搭載機能やシステム追加により、アクセス制御(閲覧、ダウンロード、印刷などの可否)、ファイルアクセス有効期限の設定、電子透かし、転送先の制限、ファイル配布後のアクセス制御と操作履歴の把握・管理などまで可能にすることができる。

コラム:今でもMDM単体での導入を図る企業があるのはなぜ?

モバイルデバイス導入時にキャリア推奨のMDMツールを購入またはサービス契約する企業は多い。MDMだけでも最低限の盗難・紛失対策になり、資産管理できるだけでも価値がある。とはいえ、業務利用の範囲は企業によって違う。業務情報には一切アクセスしないケース、特定のSaaSだけを利用するケースなどでは汎用(はんよう)的なセキュリティ機能は必要ない場合もありうる。それなら低コストのMDMツールの方が良い。しかし利用台数が増え、より複雑なポリシー設定が必要になると、MDMからEMMに乗り換えるケースが多くなるのが一般的な傾向だ。MDMによるセキュリティ確保に限界があることが認知されてくるからだ。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

製品カタログや技術資料、導入事例など、IT導入の課題解決に役立つ資料を簡単に入手できます。

- 多要素認証はこうして突破される 5大攻撃手法と防御策

- 「ログイン処理、癖が強い……」Microsoft 365プラン別に見る課題まとめ

- SSDの基礎技術、導入時のポイント、故障の前兆を徹底解説

- タブローにAIアシスタント搭載 「誰でもアナリスト」がコンセプト

- 生成AIで進化する「Azure AI」は何に役立つのか

- Excel“104万行の壁”を越えろ Power Query活用のススメ

- 今やITパスポートより人気の“あの資格” IT資格取得意向を調査

- 初心者向け、コピペで使えるChatGPTプロンプト(第7回)

- IT記者が考える、転職者の情報持ち出しを防ぐツールの決定版

- Zoomの新コラボレーションプラットフォーム「Zoom Workplace」って何?

図6 クラウドサービスへの接続時の許可/禁止のイメージ(出典:モバイルアイアン)

図6 クラウドサービスへの接続時の許可/禁止のイメージ(出典:モバイルアイアン) 図7 デバイス上でのMCM機能の見え方(出典:NRI)

図7 デバイス上でのMCM機能の見え方(出典:NRI) 図8 複数のクラウド利用時の認証連携(フェデレーション)の概念図(出典:モバイルアイアン)

図8 複数のクラウド利用時の認証連携(フェデレーション)の概念図(出典:モバイルアイアン)