企業の被害が再び増加、ネット口座の不正送金を防ぐには?:セキュリティ強化塾(3/6 ページ)

電子証明書を盗み出す手口

IDとパスワード、乱数表、ワンタイムパスワードよりも安全性が高いのが、金融機関が顧客企業に向けて配布する「電子証明書」を利用した認証方法だ。

大手銀行では自社で顧客向けのクライアント証明書を発行して、電子データまたはICカードの形で配布している。銀行側は、自社のCA(認証局)でユーザーからのクライアント証明書の公開鍵を照合し、ユーザーは銀行からのサーバ証明書の公開鍵を第三者CAで照合する。

これならユーザーが画面で情報入力をする必要がないので、偽画面を使ったパスワード窃取などができないわけだ。電子証明書データはICカードならカード内部に、他はOSの秘密情報領域に保管され、通常はそこから外部に漏えいすることはない。

ところが、それを盗み出すウイルスが現れた。もし電子証明書と秘密鍵が攻撃者の手に渡ったら、後は攻撃者が思うままに不正送金などが実行されてしまう。Vawtrakなど最新のウイルスはその機能を備えている。その手口は次のような2種類だ。

エクスポート「可」の場合はウイルスがエクスポートして送信

電子証明書には対になる秘密鍵があり、どちらも安全に保管されるようになっている。しかし、オンラインバンキングサービス利用上の都合で、複数の端末で利用したり、バックアップをとっておいたりするために、外部に「エクスポート可」の設定で導入・運用しているケースがある。

エクスポートが「可」に設定されていると、それに乗じてウイルスが勝手にエクスポートをしてしまい、ファイルとして外部の攻撃者へと送信してしまう。電子証明書と秘密鍵を手に入れた攻撃者は、いつでも正当なユーザーになりすまして、不正送金などの悪事をはたらくことができてしまう(図2)。

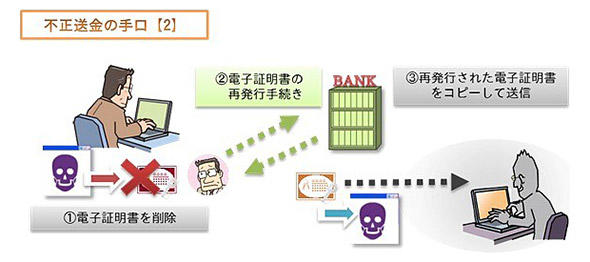

エクスポート「不可」の場合はウイルスが電子証明書を削除、再取得時に窃取

エクスポート「不可」設定でも安心はできない。ウイルスが保管されている電子証明書と秘密鍵を削除してしまうのだ。するとユーザーは取引ができなくなるため、新しい電子証明書の発行を依頼する。ウイルスは、再発行された電子証明書と秘密鍵をインポートする瞬間を狙い、情報をコピーして、攻撃者へと送信する(図3)。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

製品カタログや技術資料、導入事例など、IT導入の課題解決に役立つ資料を簡単に入手できます。

- 人気爆発のNotionと低迷のEvernote、ノートアプリのトレンド事情を読む

- コンプラブームなんてウソだった 一番の「人間関係の困りごと」が判明

- 英語圏5カ国が共同でマルウェアに対抗 日本も参加

- まるで聖徳太子の耳のように複数話者を聞き分ける「分離集音」技術とは?

- 2023年もWindows 11は「様子見」、Microsoftの“賭け”が失敗した原因は?

- 「ISMAP」とは? クラウド選定を効率化するセキュリティ評価制度を解説

- 小さなHDDなのに30TB? 容量破壊の衝撃技術「MAS-MAMR」とは

- 「ARがイマイチ普及しないのはAppleのせい」と言われるワケ:664th Lap

- 人材不足なのになぜ定年退職者を採用しない? 企業とベテランのホンネ

- 「Windows Phone」はオワコンだって? いやいや、第3のスマホになるかもって話:721st Lap

図2 電子証明書と秘密鍵のエクスポート「可」の場合(出典:IPA)

図2 電子証明書と秘密鍵のエクスポート「可」の場合(出典:IPA) 図3 電子証明書と秘密鍵のエクスポート「不可」の場合(出典:IPA)

図3 電子証明書と秘密鍵のエクスポート「不可」の場合(出典:IPA)