チェック項目で弱点克服、内部不正の防止策:セキュリティ強化塾(1/5 ページ)

「職歴30年、あの部長がナゼ」大手地銀のカード偽造など多発する内部不正事件。アナタの会社は大丈夫か? チェック項目で確認しよう。

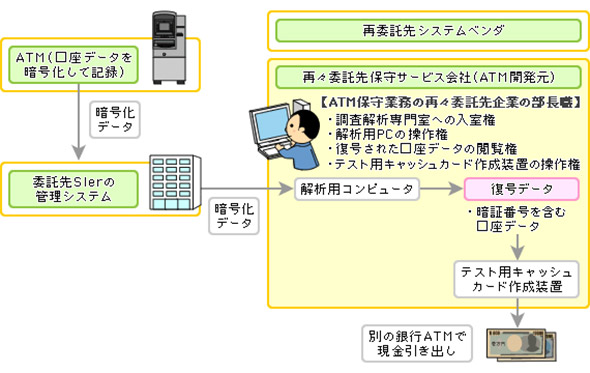

2014年2月、銀行ATMシステムの運用管理を担当するサービス業者の部長が預金口座データを入手して偽のキャッシュカードを作成、不正に現金を引き出していた事件が発覚した。また、組織の内部関係者が組織が保有する個人情報を数万〜数十万人分の規模で意図的に流出させる事件がこれまでに何度も繰り返し起きている。

内部不正は最大のセキュリティリスクと言って過言ではない。今回は、ITツールを使いこなしても防ぐことが難しい内部不正の原因と対策を考える。

「職歴30年の部長がナゼ……」こうして起きた、大手地銀のカード偽造事件

あなたは銀行内の一角にある調査解析専門室にいる。他の部署から隔離され、出入りが厳しく制限された部屋の中にはATMの障害解析用コンピュータがあり、銀行ATMの口座情報や暗証番号の暗号化を解いた生データが参照できる。

あなたはATM保守運用のエキスパートで、口座データさえ分かれば別室のテスト用キャッシュカード作成装置で簡単にキャッシュカードが作成可能な権限を持つ。正義感の強いあなたなら、当然業務を淡々とこなすのみだろう。しかし、悪魔のささやきを聞いてしまう人もいる。

2014年2月に発覚した横浜銀行のキャッシュカード偽造、現金引き出し事件はこんな環境で発生した。容疑者は同行のATMシステムの保守管理にあたる運用会社で職歴30年という部長職。社内のみならず銀行からも絶大な信頼が寄せられていた。

この立場を利用して、容疑者は最大132口座のデータを復号して取得、48口座の偽造キャッシュカードを作成して、合計約2400万円を引き出したとされる(同月に神奈川県警が逮捕)。

この事件は、業務委託元と委託先、再委託先、再々委託先といった多重請負で発生しがちな管理のすき間を突いたものだ。同時に重要データの取り扱い権限が1人に集中してしまう体制の危うさを物語る。また、同業務では暗証番号は必要なものではなかったのに、他のデータと一緒に閲覧可能になっていた管理の甘さも指摘される。

しかし、これが初めてのケースというわけではない。2006年に仙台銀行の受託データセンターのシステム責任者が408人分のカード番号や暗証番号などを印刷し、17人のカードを偽造してATMから合計約3100万円を引き出した事件があった。2012年には、地銀共同センターの委託先のシステム開発に従事していた58歳のエンジニアがATMの取引データを不正取得して偽造カードを作成、約2000万円を引き出した事件もあった。

今回は、特に組織対策と人的対策に重点を置いて考えてみたい。

Copyright © ITmedia, Inc. All Rights Reserved.

製品カタログや技術資料、導入事例など、IT導入の課題解決に役立つ資料を簡単に入手できます。

- TeamsとZoomのシェア事情、ビデオ会議の人気再燃……Web会議トレンドの裏側

- 「ログイン処理、癖が強い……」Microsoft 365プラン別に見る課題まとめ

- オラクルの大型投資の狙いは? 10年間で日本事業に80億ドル以上を投資

- BtoBメーカーの業界再編、三菱商事グループ3社が選択したIT基盤「合従連衡」策とは

- DX推進組織がこぞってNotionを採用する理由【実践者が語る導入の舞台裏】

- トヨタマリンがレガシーシステムを刷新 “なるはや実装”のための「ある選択」

- 2023年もWindows 11は「様子見」、Microsoftの“賭け”が失敗した原因は?

- 国産ERPが抱え続けた課題と進化 日本ベンダーが舞台裏を語る

- Zoomの新コラボレーションプラットフォーム「Zoom Workplace」って何?

- 「できると思ってたのに……」 ERP選定の“見落とし”ポイント

図1 横浜銀行のカード偽造事件の概要

図1 横浜銀行のカード偽造事件の概要