社会の味方か敵か、「ダークウェブ」の正体とは?:5分で分かる最新キーワード解説(1/4 ページ)

仮想通貨NEM流出事件で注目の「ダークウェブ」。犯罪行為の温床になる仕組みから、本来の意義までを徹底解説する。

今回のテーマは仮想通貨NEMの流出事件に関する記事でしばしば目にするようになった「ダークウェブ」だ。違法薬物取引をはじめ各種の犯罪行為の温床となっていていることからインターネットのダークサイドと見られてしまうケースも少なくない。2010年ごろに起きた「アラブの春」で民主化運動を支えた実績からも、通信の自由を保証する利器であることも確かだ。仕組みと意義を押さえよう。

「ダークウェブ」とは何か

「ダークウェブ」は通信の送信者や受信者が分からないように設計、運用されているインターネット上のオーバーレイネットワークのこと。Tor(トーア、The Onion Router)やI2P(不可視インターネットプロジェクト、The Invisible Internet Project)などの専用通信ソフトウェアおよびプロトコルを用いて匿名通信が可能になる。なお、似たキーワードに「ディープウェブ」「ダークネット」などがあるが、それぞれ意味が違う。

Torは全世界で400万以上のユーザーがいるといわれ、自分のコンピュータリソースをTorネットワークのために使ってよいとする多数のボランティアが運用を支えている。提供されたリソースは主に通信の中継(リレー)ノードとして利用される。存在する多数のノードで複雑な経路を作り、しかもアクセスごとに経路が変更されることで通信経路や発信元の特定を極めて難しくするのがTorの特徴だ。Torネットワークを抜けた接続先から見ると、最後に通過した出口ノードのIPアドレスしか分からず、秘匿性が高く、通信内容の検閲や監視を避けることができる。

またTorネットワーク上には、Webサーバやメールサーバなどによる秘匿サービス(Hidden Service)が自由に公開でき、そのサーバの所在や運営者、情報の送信者などの情報も容易には追跡できない。現在では大量の秘匿サービスが存在し、そのサービスへの接続方法(対応ブラウザなどのツールと、後述するOnionアドレス)さえ知っていれば、誰でも匿名でサービス利用が可能だ。

民主化運動を支えた匿名通信ネットワーク

インターネットを悪用した犯罪報道で頻繁に言及されるようになったダークウェブだが、実はそもそも犯罪利用を目的としたネットワークではない。例えばTorは、2000年代に米海軍調査研究所(United States Naval Research Laboratory)が開発したソフトウェアがもとになっている。それをボランティアによる非営利のオープンソースプロジェクト「Torプロジェクト」が引き継ぎ、改良を重ねながら現在に至っている。政府機関などからの金銭的支援や技術的支援は今はなく、完全に独立したプロジェクトだ。

その大きな目的は、圧政下にある人びとの言論を守り、個人が特定されて弾圧されることのないコミュニケーション手段を確保することにある。2012年ごろの「アラブの春」で民主化運動を支える役割を果たしたこともあり、その公益性も広く認知されて、Facebookをはじめとする多くのオンラインサービスやアプリケーションがTor対応を果たしている状況にある。

悪用する者も多く、犯罪の温床にもなる

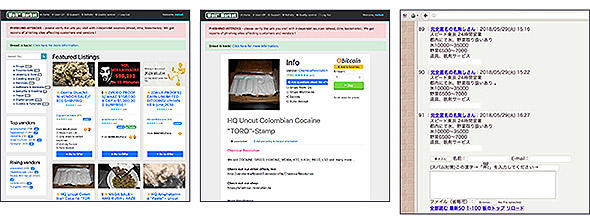

しかしその一方、匿名性を悪用して犯罪行為をはたらく者が絶えないのも事実だ。違法な物品の取引、個人情報や機密情報の闇売買、犯罪に利用可能なリンクの投稿、情報システムクラッキングにかかわる情報配布、ランサムウェアをはじめとするマルウェア配布、組織攻撃手法の打ち合わせなど、ありとあらゆる不法行為がまかり通っている。

最近では仮想通貨NEMの流出事件でダークウェブが悪用されたことが大きく報道されたが、仮想通貨を使ったマネーロンダリング(資金洗浄)にダークウェブを組み合わせる手口も横行しているようだ。また2012年のPC遠隔操作事件のときにもTorが利用されていたのもご記憶のことだろう。

だからといってダークウェブを排斥すべきものと決めつけるのは間違いだが、十分なリテラシーを持たずにダークウェブを使用すると、犯罪に関わってしまう可能性がある。加害者に加担してしまう場合もあれば、被害者になる場合もある。

また不正行為にいざなうメッセージも多く、そそのかされて法を犯すケースもあるだろう。さらにはマルウェアへの感染を狙うサイトやフィッシング詐欺も横行している。ダークウェブは一般のウェブ利用よりもはるかに慎重に、用心深く利用する必要があるだろう。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

製品カタログや技術資料、導入事例など、IT導入の課題解決に役立つ資料を簡単に入手できます。

- システム導入で大混乱はもう嫌……紙とExcelをやめたい企業の苦肉の策とは

- ギガを食い尽くす、あのスマート家電に要注意:756th Lap

- TeamsとZoomのシェア事情、ビデオ会議の人気再燃……Web会議トレンドの裏側

- RPAツールの比較(価格・機能)と選定基準

- 「これ、ネタでしょ?」Google本気の“新発表”が想像以上にアレな件:634th Lap

- 知りたいけど知りたくない……あそこを見れば分かるあなたの寿命:647th Lap

- 2つのExcel「M365 Apps版」と「デスクトップアプリ」の違い、それぞれの使いどころ

- 今やITパスポートより人気の“あの資格” IT資格取得意向を調査

- 英語圏5カ国が共同でマルウェアに対抗 日本も参加

図1 違法物品や情報売買マーケットサイトの例(左・中央)と違法物品売買の掲示板の例(右)

図1 違法物品や情報売買マーケットサイトの例(左・中央)と違法物品売買の掲示板の例(右)