全Bluetooth端末が狙われる? 脆弱性「BlueBorne」対策:セキュリティ強化塾(2/3 ページ)

そもそもBlueBorneとはどのような脆弱性か

まずは、BlueBorneについて確認してみよう。これはスマートフォンやPCに搭載される近接無線通信技術であるBluetoothの実装部分に関わる脆弱性だ。悪意あるプログラムを実行できる可能性があるが、特にスマートフォンではBluetoothがオンになっているだけで、遠隔から乗っ取ることすらできるという点で注目が集まった。

通常、Bluetooth機器を利用するには、事前に機器と本体のペアリング作業を行う必要がある。ところが、BlueBorneではペアリングが不要だ。攻撃を行う端末は、付近のBluetooth対応デバイスをスキャンし、脆弱性が残る端末に無線経由で感染を広げられる。

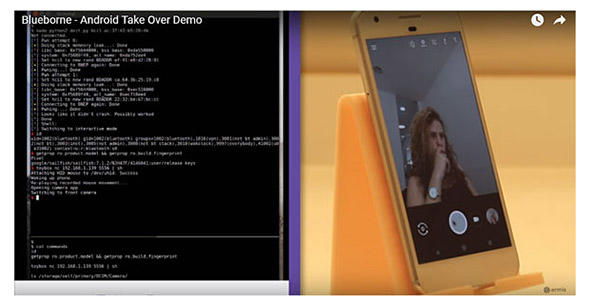

Armis Labsでは、感染と攻撃の様子もデモ動画として公開している。画面の左側が攻撃者、右側は攻撃されているスマートフォンだ。勝手にカメラを起動し、写真を転送するというデモを見るとBlueBorneの影響の深刻さが分かるだろう。

同社では、Android向けの脆弱性チェックアプリ「BlueBorne Vulnerability Scanner by Armis」をリリースしている。これを使うことで、インストールした端末にBlueBorneの影響があるか、また身の回りに影響があるデバイスがあるかどうかを確認できる。自社内で影響のある端末数を把握したい場合、このようなアプリを活用するのも1つの手だ。

「名前が付いた脆弱性」はその中身をもう一歩踏み込んで確認せよ

トレンドマイクロのブログは、BlueBorneは下記の脆弱性をまとめた総称だと解説する。

- CVE-2017-1000251:Linuxカーネルにおける、リモートコード実行の脆弱性

- CVE-2017-1000250:Linux の Bluetoothスタック「BlueZ」の情報漏えいの脆弱性

- CVE-2017-0785:Android の情報開示の脆弱性

- CVE-2017-0781:Android のリモートコード実行の脆弱性

- CVE-2017-0782:Android のリモートコード実行の脆弱性

- CVE-2017-0783:Android の中間者攻撃の脆弱性「Bluetooth Pineapple」

- CVE-2017-8628:Windows の中間者攻撃の脆弱性「Bluetooth Pineapple」

- CVE-2017-14315:Apple の Bluetooth Low-Energy Audio Protocol (LEAP)実装における、リモートコード実行の脆弱性

これを見ると、BlueBorneが影響するOSがLinux、Android、Windows、iOSであることが明確に分かる。それと同時に、実はBlueBorneと名付けられた脆弱性はOSごとに異なる脆弱性であり、「1つの攻撃コードで何でも攻撃できる」わけではないことも分かる。

BlueBorneと名付けられた脆弱性群の中で、特に注意したいのは影響範囲だ。「リモートコード実行の脆弱性」とは、まさにリモート環境から悪意あるプログラムを実行できることを意味し、Bluetooth経由で端末の乗っ取りや情報窃取が行われる可能性がある。つまり、Linux、Android、iOSでは、可能な限り確実な対処が必要だ。

これまでも「Heartbleed」や「Shellshock」など、名前が付いた脆弱性が多数発表されてきた。しかし、念頭に置いておきたいのは「名前が付くほどの脆弱性だから、急いで対処しなければ」と考えず、まずはその中身を確認して自社で対応が必要かどうかを検討し、優先度を付けるべきだ。

セキュリティベンダーや開発ベンダーが報告する脆弱性のほとんどは名前が付いていない。それゆえに「名前をいち早く付けることで、自社の名前を知らしめたい」というプロモーション目的での命名も見受けられる。あくまで脆弱性の中身を判断し、対策の要否を考えたい。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

製品カタログや技術資料、導入事例など、IT導入の課題解決に役立つ資料を簡単に入手できます。

- TeamsとZoomのシェア事情、ビデオ会議の人気再燃……Web会議トレンドの裏側

- すかいらーくが10年来のレガシーシステムを4カ月で刷新できた理由

- 「ChatGPT」業務利用の失敗談 仕事で使っている人に聞いてみた

- Copilot for Microsoft 365をどう使う? 使ってみたから分かるおススメの利用例

- Copilot for Microsoft 365でリスクになるNG設定とは 管理者の目線で解説

- KDDIが基幹システムを刷新 同社が選んだ新システムは?

- 「雨の日しかWi-Fiが使えない」 原因は意外なアレだった:755th Lap

- 「ログイン処理、癖が強い……」Microsoft 365プラン別に見る課題まとめ

- Copilot for Microsoft 365のポイント総まとめ 使い方と注意点

- MicrosoftがTeamsを365製品から分離 日本での価格と注意点は?

図1 BlueBorneの攻撃デモ(出典:YouTubeに公開された動画「Blueborne - Android Take Over Demo」)

図1 BlueBorneの攻撃デモ(出典:YouTubeに公開された動画「Blueborne - Android Take Over Demo」)