パスワードを捨てよ、次世代認証「FIDO」は普及するか?

IDとパスワードの組み合わせは、長らく認証の基本として使われてきた。だが、パスワード運用はセキュリティ的に限界だ。パスワード依存をやめる方法は?

FIDOアライアンスは2016年12月8日、FIDO認証の「FIDO 1.1」仕様と今後のロードマップを発表した。また、日本における作業部会「FIDO Japan WG」も設立した。

パスワード依存からの脱却を目指す「FIDO」とは?

まずは「FIDO」とは何かを説明しよう。FIDOは「Fast IDentity Online」の略で「ファイド」と読む、公開鍵暗号方式を活用したオンライン認証モデルだ。

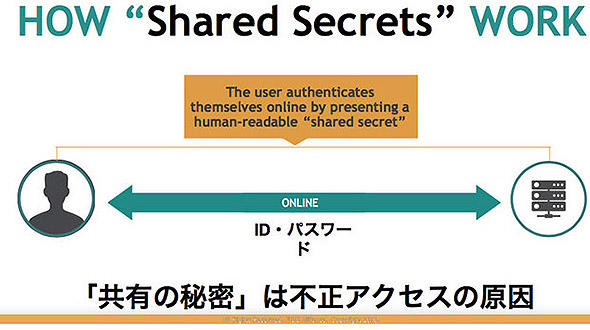

従来、何らかの認証を行う場合、ユーザーとサービス提供者の双方がパスワードを共有する共通鍵暗号モデルを利用することが一般的だ。つまり、このモデルではユーザーが設定したパスワードなどの認証情報はサービス提供者側にも保存される。まともなサービス提供者であればデータを暗号化するなどの対策を行うものの、それでも認証情報が不正アクセスなどによって盗まれる可能性は否定できない。

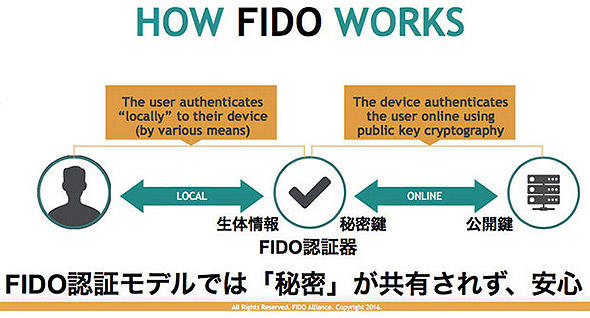

一方、FIDOのアプローチは、ユーザーとサービス提供者の間に「FIDO認証器」を介在させ、公開鍵暗号方式で認証を行う。

具体的には、まずFIDO認証器として用意したスマートフォンやスマートカード、生体認証デバイスなどを用いて本人認証を行う。次に、FIDO認証器は「正しく本人だと認証した」という結果情報に秘密鍵を使って署名し、サービス提供者へと送信する。サービス提供者側は、サーバに事前登録された公開鍵を使って署名を検証し、認証を完了する。

最も重要な点は、本人認証がユーザーとその手元にあるデバイスとの間で完結していることだ。一度でも流出すると取り返しがつかない生体情報などの個人認証データがそのままネットワーク上を流れることはなく、当然ながらサービス提供者のサーバに保管されることもない。万が一、サービス提供者のサーバに不正アクセスがあったとしても、そもそも漏えいするような認証情報が存在しないので安全性が高まるというわけだ。

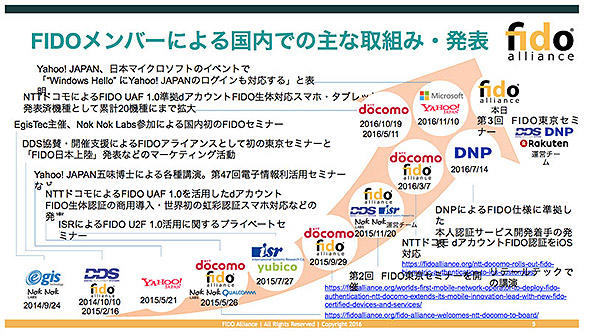

国内では、既にNTTドコモが「dTV」や「dアニメストア」において、FIDOを使った生体認証によるログインや決済に対応している。FIDO認証器として、ソニーの「Xperia Z5」以降の端末、富士通の「Arrows NX F-04G」以降の端末 、シャープの「Aquos Zeta SH-03G」以降の端末など累計20種がFIDO 1.0仕様に準拠している。また、米Nok Nok LABS(ノックノックラブズ)がFIDO準拠のSDKを提供しており、FIDO対応のための下地はそろいつつある。

「FIDO 1.1」はNFCやBLEをサポート、W3Cでの標準化も進展

FIDO 1.1では、スマートカードやNFC、Bluetooth Low Energy(BLE)などのサポートが追加された。また、Web技術を標準化する団体であるW3Cともパートナーシップに進展があった。W3Cの「Web認証仕様」ドラフトは既に公開済みだが、FIDOアライアンスが提出した技術仕様に基づいて開発が進んでいるという。

今後は、Webブラウザから直接スマートフォンやUSBキー、Bluetoothデバイスなど外部のFIDO認証器に認証要求を行えるプロトコル「CTAP」(Client to Authentication Protocol)を2017年にリリースする予定だ。

さらに金融取引用ICカードの仕様をまとめているEMVCoとも協業し、カード保持者本人が確かにその場に存在することを証明する「ユーザー検証キャッシング仕様」の拡張も発表した。

日本でもFIDO認証がもり上がり始めている

今回、FIDO Japan WGの設立も発表されたが、既に日本では上述したNTTドコモのようにオンライン認証において使いやすさと安全の両立を必要とする分野の企業が活動をスタートしている。現時点でFIDOアライアンスメンバーとして、16の日本企業が名を連ねている。また、日本マイクロソフトはFIDO 2.0の技術を利用する「Windows Hello」で、Yahoo! JAPANにログインできるようにすると発表している。

このようにFIDO認証がもり上がりの兆しを見せる中で、日本のベンダーからの問い合わせ先としてFIDO Japan WGが発足した。FIDOの地域ワーキンググループとしては中国、インドに続いて3番目となる。初代座長は、NTTドコモ プロダクト部 プロダクトイノベーション担当部長の森山光一氏が務める。

同氏は「言語、制度、商習慣の違いに応じたFIDO推進をするには地域WGが必要。日本独特の要件や要望をグローバルにフィードバックするだけでなく、これまでは英語でしかできなかった問い合わせを、日本語でも対応できるようにする」と言う。

(写真左から)ヤフー 決済金融カンパニーIDソリューション本部企画室部長兼サービスマネージャー ・FIDO Japan WG副座長 菅原進也氏、NTTドコモ プロダクト部プロダクトイノベーション担当課長・FIDO Japan WG副座長 外山由希子氏、NTTドコモ プロダクト部プロダクトイノベーション担当部長・FIDO Japan WG座長 森山光一氏、FIDOアライアンス エグゼクティブディレクター ブレット・マクダウェル氏、FIDOアライアンス マーケティング担当シニアディレクター アンドリュー・シキアー氏

(写真左から)ヤフー 決済金融カンパニーIDソリューション本部企画室部長兼サービスマネージャー ・FIDO Japan WG副座長 菅原進也氏、NTTドコモ プロダクト部プロダクトイノベーション担当課長・FIDO Japan WG副座長 外山由希子氏、NTTドコモ プロダクト部プロダクトイノベーション担当部長・FIDO Japan WG座長 森山光一氏、FIDOアライアンス エグゼクティブディレクター ブレット・マクダウェル氏、FIDOアライアンス マーケティング担当シニアディレクター アンドリュー・シキアー氏ところで、あのIT大企業は?

そうそうたる企業が参加するFIDOアライアンスメンバーの中に、「Apple Pay」や「Touch ID」、そして鍵情報をセキュアに記録する「キーチェーン」などを持つ米Appleの名前がない。同社のアプローチとFIDOのそれは非常に似ているにもかかわらずだ。

マクドウェル氏は、「Appleは独自にエコシステムを確立している。だが、Nok Nok LABSなどから提供されるSDKを使えばiOSのアプリをFIDO準拠にすることは可能だ。実際にNTTドコモはFIDOに準拠したアプリを提供済みだ」という。なお、米AppleはW3CやEMVCoによる標準化作業には参加しているという。果たしてAppleはどう動くのだろうか。

関連記事

FIDO2普及元年、脱パスワードで変わる認証システム

FIDO2普及元年、脱パスワードで変わる認証システム

パスワードの必要ない世界を実現するといわれる「FIDO」。2018年には、ブラウザでの認証をより便利にする「FIDO2」が発表され、2019年は“脱パスワード”が進むと予想できる。今知るべき、FIDOの各仕様の概要とメリットを解説する。 パスワード不要の認証技術「FIDO」とは何か?

パスワード不要の認証技術「FIDO」とは何か?

本人確認手段として長らく用いられてきた「ID/パスワード」に限界が訪れている。では、パスワードに替わる手段とは? その有力候補として高い注目を集めているのが「FIDO」だ。 絶対に理解できる「FIDO」の話 パスワードの弱点を克服する認証

絶対に理解できる「FIDO」の話 パスワードの弱点を克服する認証

パスワードを使った認証の仕組みは時代に追随できなくなっています。パスワードを契機として15億件の情報漏えいが発生した事例もありました。そこで、FIDO認証という手法に注目が集まっています。その仕組みとは。 みずほダイレクトは不正アクセスさせない! 「FIDO」の導入メリット

みずほダイレクトは不正アクセスさせない! 「FIDO」の導入メリット

パスワードに依存しないオンライン認証方法として注目を集めるFIDO。ユーザーのメリットもさることながら、既存の仕組みや端末を生かせるなどの特長から、企業にとってもコストや労力の面でメリットが大きいという。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

製品カタログや技術資料、導入事例など、IT導入の課題解決に役立つ資料を簡単に入手できます。

- TeamsとZoomのシェア事情、ビデオ会議の人気再燃……Web会議トレンドの裏側

- チーム作業がラクになる「Microsoft 365グループ」とは? 仕組みとメリットを解説

- RPAに150のAIモジュールを連携可能に、老舗RPAベンダーの意地と底力

- なぜか部下が次々辞める“地雷上司”の特徴とは

- 2つのExcel「M365 Apps版」と「デスクトップアプリ」の違い、それぞれの使いどころ

- 再びゲーム愛好家をアツくさせる「Xbox 360」のマル秘改造テク:696th Lap

- 速攻で「Microsoft 365」アカウント乗っ取り完了 その卑劣な手口とは?:726th Lap

- 今やITパスポートより人気の“あの資格” IT資格取得意向を調査

- 「ログイン処理、癖が強い……」Microsoft 365プラン別に見る課題まとめ

- アクセンチュアが提言する 生成AI「業務システムへの組み込み」以外の効果

「秘密の共有」モデル

「秘密の共有」モデル FIDO認証モデル

FIDO認証モデル FIDO対応スマートデバイス

FIDO対応スマートデバイス FIDOメンバーにおける日本国内の主な取り組み

FIDOメンバーにおける日本国内の主な取り組み FIDO Japan WG初期メンバー企業

FIDO Japan WG初期メンバー企業 FIDOの広がり

FIDOの広がり