企業の被害が再び増加、ネット口座の不正送金を防ぐには?:セキュリティ強化塾(1/6 ページ)

2014年度のオンラインバンキングに関わる不正送金は1876件、被害は29億円(法人口座だけで10億超)と過去ワースト。対策の術はあるか。

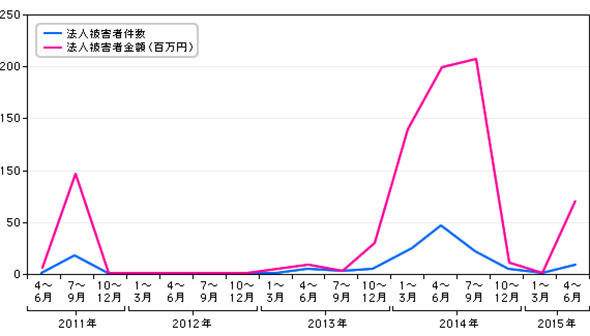

2014年のオンラインバンキングに関わる不正送金事件は1876件、被害金額は約29億1000万円と過去ワースト記録を更新した。法人口座の被害金額は10億8800万円に上る(2015年2月、警察庁発表)。

世界的な協力と官民挙げての取り組みが奏功して一時的に小康状態になりはしたものの、攻撃はゾンビのようによみがえり、繰り返し襲ってくる。金融機関のセキュリティ対策だけでは防ぎきれない不正送金を自社でどのように食い止めるのか、その対策法を考えてみよう。

不正送金ゾンビ、一斉退治も効果は限定的か?

2014年の不正送金事件の特徴は、その件数や金額の大きさもさることながら、被害がメガバンクや都市銀行ばかりでなく地方銀行、信用金庫、信用組合にまで広がったことと、特に法人名義口座の被害が急拡大したことだ。法人口座は送金可能な上限額が高めに設定されることもあり、いったん防御を破られると被害金額は甚大になりがちだ。

その手口として世界各国に仕込まれたウイルス感染PCのネットワークである「ボットネット」を利用することから、国際的な協力体制のもとで端末からのウイルス駆除や隔離などを一斉に推進する「テイクダウン作戦」が行われた。国内でも約15万5000件の感染端末が発見され、注意喚起が推進されるとともに、警察による取り締まりが強化されて115事件で233人(うち中国人は134人、日本人は86人)が検挙された。2014年後半の急激な被害減少はその成果である(図1)。

ところが、2015年に入ってからじわりとグラフが上向きになっているのが不気味だ。これまでも、駆逐したはずのボットネットが感染先を変えて何度も復活した例がある。不正送金に使われるウイルスも、著名なものだけでZeus、Citadel、KINS、SpyEye、Vawtrakなどが次々に出現し、それらの亜種も頻繁に登場している。特に日本で猛威をふるったVawtrakの亜種には、自身にオンラインバンキングの認証情報やクレジットカードの情報の窃取などの機能を組み込むものもある。

いったん既知のウイルスに感染したPCを特定して駆除に成功しても、すぐさま未知のウイルスにまた感染してしまう可能性はある。そこで、個人や企業・各種組織が積極的に対策をとることが何よりも大事だ。

なお、企業にとって気になる点は「被害に遭った場合に金融機関は損害を補償してくれるかどうか」だろう。全国銀行協会では、2014年7月に「法人向けインターネット・バンキングにおける預金等の不正な払戻しに関する補償の考え方」をまとめているが、最終的には各金融機関の個別判断に任されている。個人の場合よりも補償の条件は厳しく、セキュリティ対策や運用状況、サービス利用状況などが調査され、金融機関が推奨する対策や運用・利用方法がとられていない場合は補償されない可能性がある。

では、オンラインバンキングに関わる不正送金の代表的手口と、とるべき対策について以下に紹介していく。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

製品カタログや技術資料、導入事例など、IT導入の課題解決に役立つ資料を簡単に入手できます。

- ギガを食い尽くす、あのスマート家電に要注意:756th Lap

- システム導入で大混乱はもう嫌……紙とExcelをやめたい企業の苦肉の策とは

- TeamsとZoomのシェア事情、ビデオ会議の人気再燃……Web会議トレンドの裏側

- Zoomの新コラボレーションプラットフォーム「Zoom Workplace」って何?

- 0円で脱Excel、400台の“PC管理地獄”から抜け出した情シスの物語

- 今やITパスポートより人気の“あの資格” IT資格取得意向を調査

- 「生成AIブーム」でも、企業が“足踏み”なのはなぜ? 調査で分かった利用停滞の理由

- 「ログイン処理、癖が強い……」Microsoft 365プラン別に見る課題まとめ

- 総務から情シスに移管される電話の世界「クラウドPBX」

- 生成AIブームでもMicrosoftのAI機能「Copilotは使わない」 一番の理由とは?

図1 法人口座の不正送金被害件数と金額の推移(2015年7月末時点、全国銀行協会発表より、H27年4月〜6月分は速報値)

図1 法人口座の不正送金被害件数と金額の推移(2015年7月末時点、全国銀行協会発表より、H27年4月〜6月分は速報値)