日本のPOS端末が狙われる、組み込みシステムのセキュリティ対策:セキュリティ強化塾(1/6 ページ)

セキュリティ面では放っておかれがちなPOS端末や複合機を狙ったウイルス感染が日本でも増加している。組み込みシステムに潜むリスクとは?

会社のPCやサーバにアンチウイルスツールの導入は当たり前、セキュリティパッチの早期適用も抜かりなく行われていることだろう。しかし「隠れWindows端末」はどうか。資産管理から漏れている幽霊PCの話ではない。

現実に日々の業務に大活躍しながら、セキュリティ対策の面では最初から放っておかれている機器がある。POSレジスターなど業務専用端末、複合機、デジタルサイネージ。これらの中にはPC同様の汎用(はんよう)OSが使われていることが少なくない。

海外では、こうした「組み込み端末」からの情報漏えいが重大な被害をもたらしている。米国のPOSシステムで甚大な被害をもたらしたウイルスと同種のウイルスが既に2014年に日本に上陸しており、2015年は国内POS端末など組み込み機器が重大な情報漏えい事件を引き起こすことが危惧される。

これまで気にも留めていなかった組み込み機器のセキュリティだが、これからはPCやサーバと同様なセキュリティ対策が不可欠だ。今回は組み込みシステムのセキュリティ対策の勘所を考えていく。

POSシステムに仕込まれたウイルスにより7000万人の個人情報、4000万件カードなどの情報が流出

2013年のクリスマス商戦にあたる11月27日〜12月15日の間、米国小売業大手Targetの米国内店舗で利用されたクレジットカードおよびデビットカード情報が4000万件、顧客の氏名、住所、電話番号、メールアドレスなど個人情報7000万人分がPOSシステムに仕込まれたウイルスにより流出した。

2014年の日本国内の過去最大規模の情報漏えい事件(2070万件の顧客情報が流出)に比較してもその規模の大きさに驚かされるが、何より深刻な金銭被害が発生しかねないカード情報の大量流出が不安をかきたてた。

一方、世界の小売業はじめ物品販売や物流、チケット予約や販売など、顧客のクレジットカードを店頭や客先訪問で利用する業務を行う企業では、情報漏えい規模もさることながら、信頼しきっていたPOSシステムに意外なもろさがあることにりつぜんとしたのではないだろうか。

POSシステムはそもそも決済サービスや社内の管理システム以外との通信を想定していない。加えてクレジットカードなどの情報は端末内に保持せず、読み取ったら即座に暗号化してVPNなど安全性の高い通信経路で送信する仕組みをとることがほとんどだ。

端末内、あるいは管理サーバ内で情報を保管する場合でも暗号化して、たとえそのデータが持ちだされても解読できないようにしている。いわば閉じられた環境の中だけで運用されているシステムなので、内部不正がない限りはウイルス感染や不正アクセスの危険はほとんど考えなくてよいと思われてきた。

そこに起きたのがこの大規模情報漏えい事件だ。米国では同種の事件がその前から発生しており、当の事件後の2014年9月にも、ホームセンター大手のHome Depotから顧客のクレジットカード情報が5600万件流出し、アンダーグラウンドマーケットで販売される事件が起きている。ちなみにこちらの事件では5カ月間にわたる攻撃により、米国内で同社が展開する2200店舗のほぼ全てから情報が漏えいしたとされている。

日本国内でも、2014年からPOS端末に感染して情報窃取を狙うウイルスが発見されており、金銭的な被害はまだ公表例がないものの、脅威はすぐ間近にある。

さて、閉じられているはずのPOSシステムにウイルスはどうやって忍び込むのだろうか。1つの経路は、組み込みシステムへの外部機器接続だ。これまでの例では、従業員がウイルスに感染したUSBメモリを1台の端末に接続して端末がウイルス感染し、そのウイルスがネットワーク内に感染を広げるケースがあった。

また、同一LANにPOS端末以外の業務用端末が接続されている場合、業務用端末のメール受信やインターネット接続などの行動でウイルス感染すると、古くからある大規模感染事例と同様に、POS端末を含めたLAN全体に感染が広がることもある。

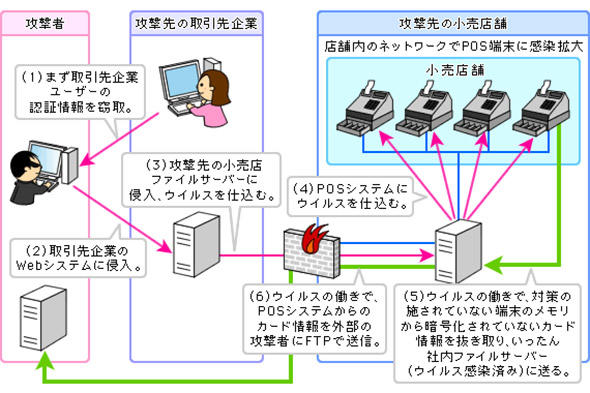

さらに気を付けたいもう1つの経路は、外部からは見えないネットワークを内側から探って侵入する手口だ。例えば図1に見るように、まず標的企業の取引先企業のユーザーのアカウントを何らかの方法で奪って取引先企業のシステムにひとまず侵入し、日ごろから業務で使っている標的企業との通信経路を用いて標的企業のシステムに侵入を企てる。

それに成功するとウイルスを送り込んでリモートコントロールを可能にし、各種の攻撃手法により社内ネットワークの調査やウイルス感染を行う。やがては標的企業の業務ネットワークとは区分けされたPOSシステムなどの専用ネットワークにまで侵入を広げ、端末にウイルスを仕込み、情報窃取を行う仕組みができてしまう。米国の事件では、このような手口が使われたのではないかと想定されている。

今日のウイルスの怖さは感染力よりも攻撃の多様性だ。1台の端末がウイルス感染すると、攻撃者のC&C(司令)サーバからのリモートコントロールが行われ、ネットワーク内の端末の調査が行われたうえ、弱点を見つけては攻撃用のツールを幾つも送り込んで侵入を深めていく手法がとられるようになった。

このような攻撃は、POSシステムに限らず、汎用的なOSを利用した組み込みシステム全てに応用される可能性がある。ユーザー企業側としては、こうした攻撃に対してどのように対策できるだろうか。以下で考えていこう。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

製品カタログや技術資料、導入事例など、IT導入の課題解決に役立つ資料を簡単に入手できます。

- システム導入で大混乱はもう嫌……紙とExcelをやめたい企業の苦肉の策とは

- ギガを食い尽くす、あのスマート家電に要注意:756th Lap

- サービス提供を見据えてRPA社内導入プロジェクトを展開―株式会社アイティアイに聞く

- Zoomの新コラボレーションプラットフォーム「Zoom Workplace」って何?

- RPAの導入状況(2019年)/前編

- 「Power Automate」とは? 無料で使えるMicrosoft公式の脱Excel RPAツールでできること

- ウェルビーイングとは? 健康経営との違い、ビジネスで注目される理由を解説

- 2023年もWindows 11は「様子見」、Microsoftの“賭け”が失敗した原因は?

- 初心者向け、コピペで使えるChatGPTプロンプト(第7回)

- TeamsとZoomのシェア事情、ビデオ会議の人気再燃……Web会議トレンドの裏側

図1 POSシステムを狙う攻撃の想定イメージ

図1 POSシステムを狙う攻撃の想定イメージ