企業におけるログの管理状況(2013年度):IT担当者300人に聞きました(1/5 ページ)

306人を対象に「企業におけるログの管理状況(2013年)」を調査。ログの取得頻度は64.1%が「不定期」である現状などが明らかになった。

キーマンズネットでは、2013年11月28日〜12月10日にかけて「ログの管理状況に関するアンケート」を実施した(有効回答数306件)。回答者の顔ぶれは、情報システム部門が全体の43.1%、一般部門が56.9%という構成比だった。

今回聞いたのは、ログの管理対象や取得頻度、ログによる問題の予見、発見の有無など、企業でのログの活用状況を把握するための質問だ。その結果、ログの取得頻度は64.1%が「不定期」である現状などが明らかになった。

なお、グラフ内で使用している合計値と合計欄の値が丸め誤差により一致しない場合があるので、事前にご了承いただきたい。

大企業の半分以下? 中小企業で「ログの取得、管理」している企業はわずか23.8%

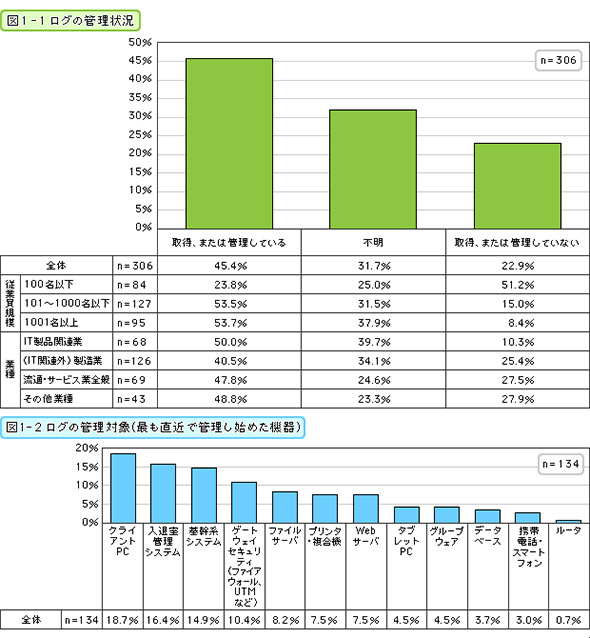

まず、企業におけるログの管理状況を尋ねた結果、ログを「取得、管理している」のは全体の45.4%で、「不明」31.7%、「取得、または管理していない」22.9%と続いた(図1-1)。

これを従業員規模別に見てみると、100人以下の中小企業では51.2%と過半数の企業が「取得、または管理していない」と回答している。1001人以上の大企業の取得・管理割合53.7%に比べると、中小企業は23.8%と約半数以下の割合で、ログの取得、管理をしていない中小企業の実態が見える結果となった。

次に「取得、または管理している」と答えた人を対象に、「最も直近でログを取得または管理し始めた機器・システム」を尋ねたところ、1位は「クライアントPC」で18.7%、2位は「入退室管理システム」で16.4%、3位は「基幹系システム」で14.9%と続いた(図1-2)。

また、少数ではあるが「タブレットPC」が4.5%、「携帯電話・スマートフォン」も3.0%が、ログを取得、管理し始めていると回答している。

関連して、最近ログ管理をし始めた「きっかけ」を尋ねたフリーコメントでは、「全ての社員携帯がスマートフォンに一括変更された」「タブレットPCを購入・導入し始めたから」「従業員によるスマートフォンの業務利用に伴い、スマートフォンの利用ログを管理することとなった」などのコメントが目立ち、BYODなどでスマートフォンやタブレット端末の企業利用が進んできていることも、昨今のログ管理の潮流になってきているようだ。

Copyright © ITmedia, Inc. All Rights Reserved.

製品カタログや技術資料、導入事例など、IT導入の課題解決に役立つ資料を簡単に入手できます。

- ギガを食い尽くす、あのスマート家電に要注意:756th Lap

- システム導入で大混乱はもう嫌……紙とExcelをやめたい企業の苦肉の策とは

- 2023年もWindows 11は「様子見」、Microsoftの“賭け”が失敗した原因は?

- 今やITパスポートより人気の“あの資格” IT資格取得意向を調査

- TeamsとZoomのシェア事情、ビデオ会議の人気再燃……Web会議トレンドの裏側

- 失敗事例から学ぶ、失敗しない「UPS」選び

- 部分最適DXで新たなサイロ化が進む?

- 社労士が解説、人事労務の法改正で中小企業が注目すべき3つの対応ポイント

- なんと紛らわしい……通報してはいけない“迷惑電話”のナゾ:644th Lap

- 往訪営業が困難な時代にDXで実現した新たなコミュニケーションのカタチ

図1 ログの管理状況と管理対象(最も直近で管理し始めた機器)

図1 ログの管理状況と管理対象(最も直近で管理し始めた機器)